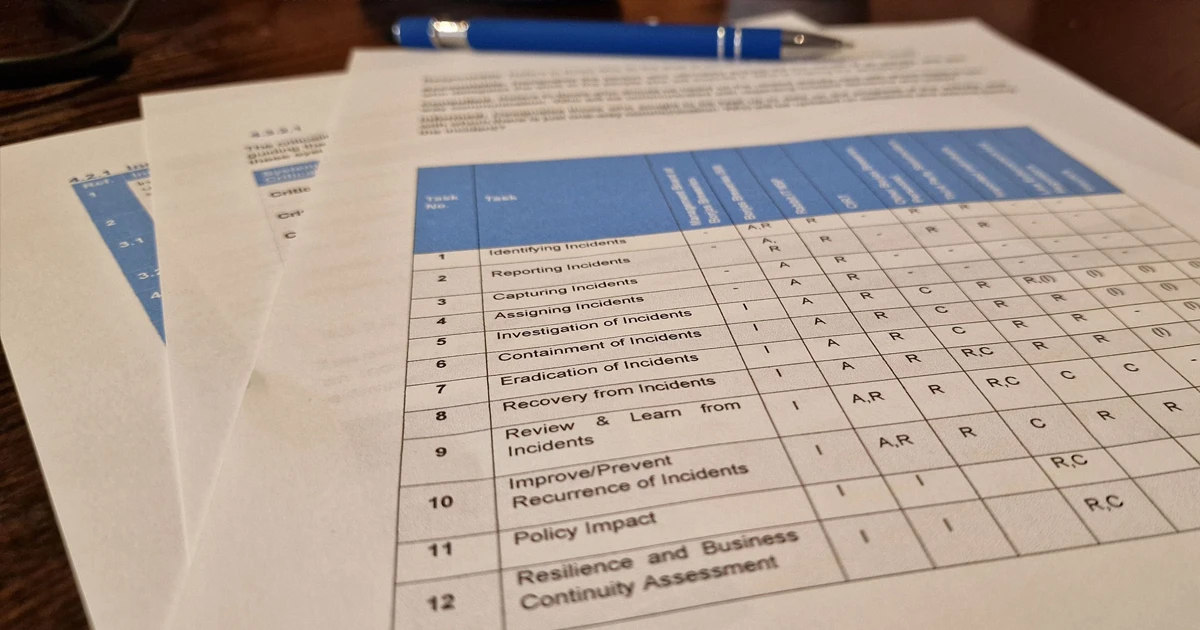

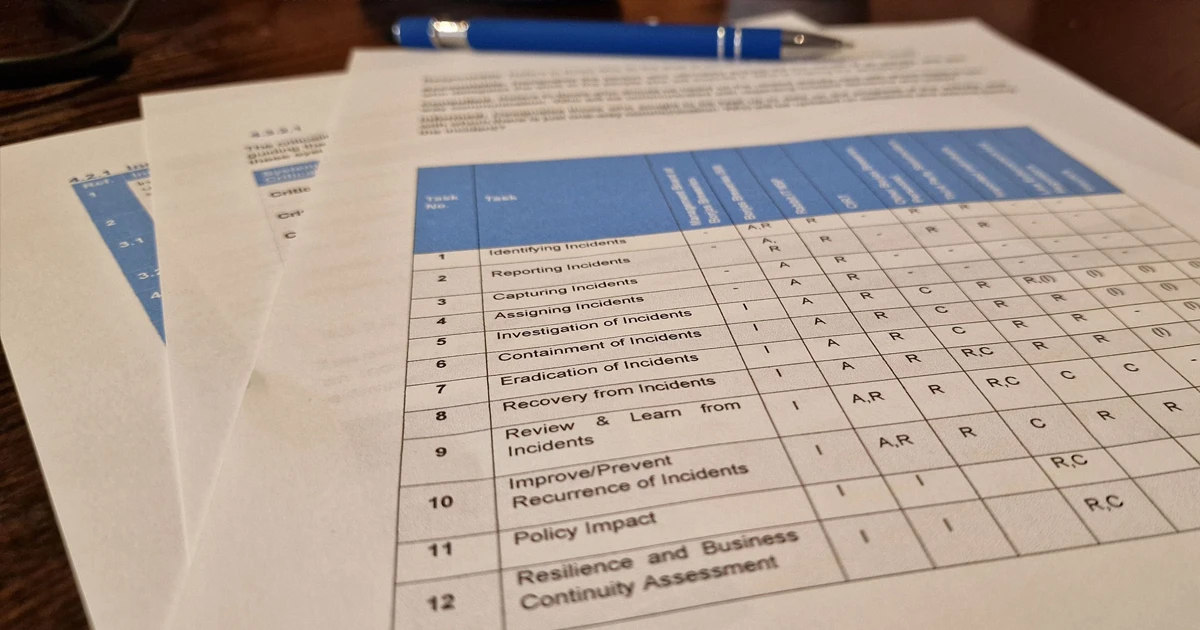

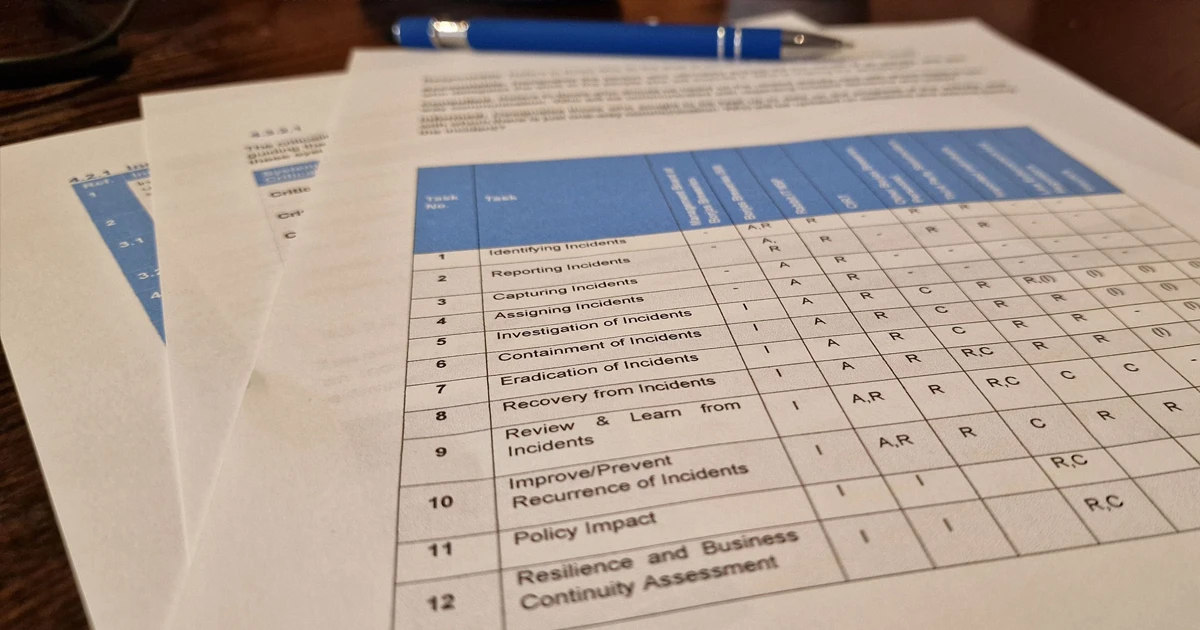

Plans d’intervention en cas d’incident de cybersécurité : Pourquoi ils sont plus importants que jamais

Parlons VoIP, Communication unifiée et WebRTC

Continuer la lecture de « Du MSSP au MSP full-service — Pourquoi vous devez changer ? »

Continuer la lecture de « Cybermenaces et sécurité de la VoIP : La VoIP est‑elle sûre ? »

Mais qu’est-ce qu’une attaque contre la chaîne d’approvisionnement ? Et comment vous assurer que votre organisation ne risque pas d’en être la proie ? Examinons tous ces points en détail.

Dans toute entreprise moderne, la cybersécurité est un enjeu énorme en termes de défense de l’entreprise contre des acteurs malveillants. Lorsqu’une MSP maîtrise l’évaluation des risques en cybersécurité, elle se met en situation de communiquer sur le sujet en direction des utilisateurs finaux les moins familiarisés avec cette technologie.

Continuer la lecture de « Comment mesurer le risque en cybersécurité »