In jedem modernen Unternehmen spielt das Cyber-Risiko beim Schutz des Unternehmens vor bösartigen Akteuren eine große Rolle. Die Kenntnis über die Ermittlung des Cybersecurity-Risikos erleichtert es MSPs, weniger technikaffinen Endbenutzern zu erklären, wie Cybersecurity funktioniert.

Die Gefahren eines mangelnden Verständnisses des Cybersecurity-Risikos

Praktisch jedes Unternehmen ist an das Internet und damit an weitaus komplexere Systeme angeschlossen, als man sich vorstellen kann. Als MSP ist Ihnen bewusst, wie das Telefonnetzwerk eines Unternehmens, seine Vertriebsprogramme, seine Abonnements und seine Website miteinander verflochten sind. Leider behandeln viele Endbenutzer diese Dinge als eigenständige Komponenten.

Ein Cyberangriff kann schwerwiegende Folgen haben. Es spielt keine Rolle, ob die Rechnungsverarbeitung oder die Telefonanlage betroffen ist – sobald ein Hacker in ein System eingedrungen ist, kann er viel leichter auf andere Teile des Systems zugreifen. Kundendaten. Betriebsgeheimnisse. Das alles wird entweder durch Ransomware blockiert oder kopiert und über das Dark Web verkauft.

Die Zahlen sind erschütternd: 90 % der IT-Fachleute sind überzeugt, dass die Führungsebene bei der Cybersecurity Kompromisse zugunsten anderer Ziele eingeht. Wie können MSPs den Endnutzern die Notwendigkeit verdeutlichen, die Risiken der Cybersecurity zu verstehen?

Cyber-Risiken auf den Punkt gebracht

Lassen Sie uns mit einer einfachen Definition beginnen: Was bedeutet Cybersecurity-Risiko oder Cyber-Risiko?

Der Begriff „Cybersecurity-Risiko“ bezeichnet das Maß für die Wahrscheinlichkeit einer Gefährdung, den Verlust sensibler Vermögenswerte und Informationen sowie die Rufschädigung, der durch eine Schwachstelle in der Cybersecurity entsteht.

Ein zentrales Problem ist, dass viele dieser Statistiken scheinbar nicht greifbar sind. Wie messen Sie zum Beispiel „Rufschädigung“? Oder die Kosten für den Verlust von Dateien? Oder der fehlende Zugriff auf verschiedene Elemente ihrer Systeme?

In dem Buch „How to Measure Anything in Cybersecurity Risk“ beschränken Douglas Hubbard und Richard Seiersen ihren Fokus auf die allgemeine Risikoermittlung und von Cybersecurity-Risiken im Besonderen. Aber die Prinzipien sind recht einfach:

- Identifizieren Sie die wichtigsten Probleme, die auftreten können

- Ermitteln Sie den Zeitaufwand für die Behebung dieser Probleme

- Berücksichtigen Sie Umsatzeinbußen oder entgangene Verkäufe

- Berechnen Sie einen monetären Betrag, der diese Kosten einbezieht

- Ermitteln Sie auf dieser Grundlage die zu berücksichtigenden Problembereiche

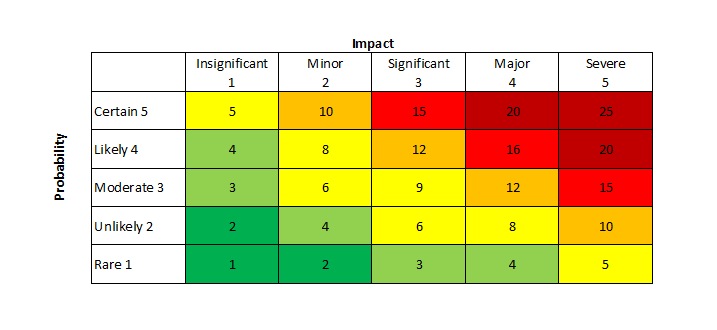

Viele Cybersecurity-Risikomatrizen stützen sich zwar auf einen Risikoindex – die Wahrscheinlichkeit eines Angriffs auf einer Skala von eins bis drei im Verhältnis zu den verursachten Schäden auf einer Skala von eins bis drei. Aber sie sind kaum hilfreich, da die Kosten der Probleme nicht berücksichtigt werden. Bei einer Cybersecurity-Risikomatrix besteht die Gefahr, dass wichtige Probleme unterschätzt und weniger kritische Probleme überbewertet werden.

Das Problem mit Cybersecurity-Risikomatrizen

Die grundlegende 5-stufige Cybersecurity-Risikomatrix sieht wie folgt aus. Die Schattierung entspricht der jeweiligen Stufe und es ist klar, dass die gefährlichste Stufe dort liegt, wo sich „Certain“ und „Severe“ überlagern.

Leider trägt diese vereinfachte Risikomatrix nur sehr wenig dazu bei, das tatsächliche Risikoniveau und die damit verbundenen praktischen Probleme zu quantifizieren, wenn Sie diese Risiken unverändert lassen. Außerdem stellt sich die Frage, wo Sie Ihre Prioritäten ansetzen sollen, sobald Sie in den mittleren Bereich gelangen — insbesondere in den moderaten Risikobereich, wenn alles zwischen 8 und 12 liegt?

Noch gravierender ist, dass dieses allzu schlichte Denken zu Schätzungen ohne Verwendung konkreter Zahlen führt. Das verursacht Probleme bei der Quantifizierung und Messung von Cybersecurity-Risiken in einer Weise, die C-Level-Führungskräfte verstehen können.

Die wichtigste Frage bei jeder Entscheidung im Bereich der Cybersecurity sollte jedoch immer lauten: Was bedeutet dies für den Umsatz meines Unternehmens?

Wie Cybersecurity-Risiken ermittelt werden: die Praxis

Die Beurteilung des Cybersecurity-Risikos birgt viele Unklarheiten. Aber das ist kein so großes Problem, wie Sie vielleicht denken.

Schauen wir uns eine typische Standardfrage an: Werde ich einen Cyberangriff erleiden?

Wenn man weiß, dass 62% der Unternehmen in Amerika im Jahr 2021 in einer Form von einer Schwachstelle in der Cybersecurity heimgesucht werden, lautet die Antwort „sehr wahrscheinlich“. Aber das ist nicht hilfreich.

Deswegen sollten Sie sich ein Bewertungssystem einfallen lassen. Eine Methode, um den Verlust zu bestimmen.

Definition und Verfeinerung von Cybersecurity-Risikodaten

Viele Experten im Bereich der Cybersecurity haben Bedenken, wenn es um Fakten und Zahlen geht. Man kann zwar leicht ein mittleres Risiko annehmen, doch plötzlich lässt sich dieses „mittlere“ Risiko nur noch schwer in Zahlen ausdrücken.

Die typische Antwort lautet dann: „Uns fehlen die Daten, um das zu beurteilen“.

Wenn Ihnen aber die Daten fehlen, um einen qualitativen Wert zu ermitteln, mangelt es Ihnen auch an Daten, um einen nicht qualitativen Wert zu ermitteln. Woher sollen sie schließlich wissen, dass es sich um einen „Durchschnitt“ handelt, wenn sie keine Daten haben?

Lassen Sie uns also diesen Unsinn loswerden. Wir sollten probabilistisch werden und Risikodaten richtig definieren:

- Erarbeiten Sie sich eine Risikoliste

- Definieren Sie den Zeitraum, in dem das Risiko eintreten könnte (normalerweise 12 Monate)

- Ordnen Sie jedem Ereignis eine subjektive Eintrittswahrscheinlichkeit von 0 % bis 100 % zu.

- Weisen Sie jedem Ereignis eine Spanne für den wahrscheinlichen monetären Verlust zu (eine 90%ige Wahrscheinlichkeit, dass ein Verlust innerhalb dieser Spanne eintritt).

Ein Angriff kann also alles Mögliche umfassen. Es könnte etwas Einfaches sein, wie ein einzelner unbefugter Zugriff auf Datensätze. Es kann sich aber auch um etwas sehr viel Schwerwiegenderes handeln. Wie bereits erwähnt, müssen wir also jedem einzelnen Verstoß einen finanziellen Wert zuordnen. Man könnte etwa so formulieren:

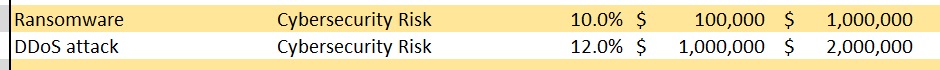

Die Wahrscheinlichkeit eines Ransomware-Angriffs auf ein Büro liegt bei 10 %, und es besteht eine 90%ige Chance, dass die Kosten dafür zwischen 100.000 und 1 Million Dollar liegen.

Das sieht in der Tabelle so aus:

Woher stammen diese Werte? Sie beruhen auf einer Analyse der möglichen Angriffe und der Offenlegung von Informationen als Folge eines solchen unbefugten Zugriffs. Es basiert auch auf einer subjektiven Einschätzung, die auf Ihren Erfahrungen beruht.

Sie können es auch in Form von Ausfallzeiten ausdrücken, die dann in Form von finanziellen Verlusten dargestellt werden:

Die Wahrscheinlichkeit eines DDoS-Angriffs liegt bei 12 %, und es besteht eine 90%ige Chance, dass wir 12–24 Stunden zur Wiederherstellung benötigen, was uns 1 bis 2 Millionen Dollar an Umsatzeinbußen kosten wird.

Wenn Sie das in die Tabelle eintragen, erhalten Sie die folgenden zwei Einträge:

Alle diese Maßnahmen sind recht allgemein und basieren auf Zahlen, wodurch wir in einer besseren Position sind als zuvor. Durch die Verwendung von Daten und Geldbeträgen können wir das Cybersecurity-Risiko für Unternehmen quantifizieren. Diese Zahlen können wir prüfen und verfeinern, sobald wir uns die tatsächlichen Szenarien ansehen, mit denen das Unternehmen konfrontiert ist.

An diesem Punkt kommen wir vielleicht auf die Idee, eine Monte-Carlo-Simulation durchzuführen.

Monte-Carlo! Ist das Cybersecurity-Risiko ein Glücksspiel?

Bei der Entwicklung von Atomwaffen im Rahmen des Manhattan-Projekts in den 1940er-Jahren waren die Menschen begeisterte Glücksspieler und erstellten wahrscheinlichkeitstheoretische Szenarien. Mit Tausenden Szenarien versuchten sie zu simulieren, wie ihre Waffen letztlich zum Einsatz kommen würden. Sie nutzten im Wesentlichen Zufallszahlengeneratoren, um all diese verschiedenen Situationen zu testen und erstellten auf einem Blatt eine Wahrscheinlichkeitskurve für alle möglichen daraus resultierenden Ergebnisse.

Diese Art der Simulation erhielt einen Namen: Monte-Carlo-Simulation. Die Idee dahinter ist die Tatsache, dass sich im Laufe der Zeit all diese verschiedenen möglichen Szenarien mit ihren Wahrscheinlichkeitsbereichen eines Tages ausgleichen und so eine Gesamtwahrscheinlichkeit für das Risiko und den damit verbundenen finanziellen Verlust ergeben. Damit verdienen Casinos im Grunde ihr Geld: Wenn sie die Gewinnchancen ein wenig zu ihren Gunsten beeinflussen, haben sie bei tausenden Spielen am Ende die Nase vorn.

Für die Messung von Cybersecurity-Risiken sind diese Modelle sehr nützlich, zumal jedes Ergebnis als finanzieller Verlust gemessen werden kann.

Sie tragen wahrscheinlich sogar ein mobiles Gerät in Ihrer Hosentasche, das im Vergleich zu den Rechnern der Atomphysiker über die milliardenfache Rechenleistung verfügt und stattdessen zum Spielen von Wordle verwendet wird. Es ist also sehr einfach, diese Berechnungen zu simulieren.

Mehr Informationen über die Erstellung von Monte-Carlo-Simulationen finden Sie auf der überraschend hilfreichen Microsoft Excel-Seite zu diesem Thema. Sie können auch ein praktisches Excel-Blatt von der Website How to Measure Anything in Cybersecurity Risk (unter Kapitel 3) herunterladen.

Sie werden erleichtert sein zu hören, dass wir uns nicht mit der Mathematik beschäftigen müssen. Wenn Sie jedoch 10.000 dieser Monte-Carlo-Simulationen durchführen, können Sie die meisten Probleme mit dem Wahrscheinlichkeitsfaktor ausräumen. Am Ende erhalten Sie einen wahrscheinlichen Gradienten der Geldbeträge, die das Unternehmen jedes Jahr verlieren wird, wenn es seine Praktiken nicht ändert oder verbessert.

Der nächste Schritt besteht darin, die C-Level-Führungskräfte zum Zuhören zu bringen und zum Nachdenken zu erregen.

Ich benötige kein Cybersecurity-Risiko!

Nicht alle werden natürlich das Risiko im Bereich der Cybersecurity akzeptieren. Das manifestiert sich entweder als „Ich benötige kein Cybersecurity-Risiko!“ oder „Es besteht kein Risiko!“. Beide Ansichten sind problematisch, aber die Zweite ist noch problematischer. Wir werden uns zuerst mit dieser Ansicht befassen.

Es besteht kein Risiko

Obwohl Großkonzerne in der Regel über Risiken diskutieren und über große Cybersecurity-Teams verfügen, wird oft das Gefühl vermittelt, dass das Problem bereits „unter Kontrolle“ ist und man darüber nicht weiter sprechen muss. Das liegt daran, dass das Thema sozusagen zu einem gewöhnlichen Betriebsrisiko herabgestuft wurde – ähnlich wie ein Hurrikan, eine Hitzewelle oder eine andere Katastrophe.

Leider bedeutet dies, dass Regierungen und andere Organisationen auch heute noch unter der organisationalen Unschlüssigkeit in Bezug auf Cyber-Risiken leiden. Und doch vergeht kaum eine Woche, in der nicht ein großer Konzern von einem Angriff betroffen ist.

Im Februar 2023 fand unter anderem ein massiver Angriff auf die VMWare ESXi Server in Italien statt, bei dem Hacker den Versuch unternahmen, Daten zu stehlen oder zu verschlüsseln. Dabei gelang es ihnen tatsächlich, mehrere Daten zu knacken und zu verschlüsseln und dies trotz der Tatsache, dass die Hacker eine Sicherheitslücke nutzten, die bereits vor zwei Jahren geschlossen wurde. Und warum? Weil sich niemand die Mühe gemacht hatte, über zwei Jahre hinweg die Software auf einigen Servern zu aktualisieren.

Eines Tages hat jemand bedauerlicherweise die Entscheidung getroffen, die Software auf den Servern nicht zu aktualisieren. Sei es durch die Kündigung des Vertrags mit einem MSP oder durch die Entlassung der einzigen Mitarbeiter, die sich damit auskannten. Noch schlimmer ist es, wenn die Verantwortlichen nichts von der Arbeitsauslastung der von ihnen beschäftigten Cybersecurity-Mitarbeiter wissen. Das führt dazu, dass die überforderten Mitarbeiter Hunderte von möglichen Schwachstellen überwachen müssen, ohne einer Verschnaufpause.

Dies ist das Ergebnis der „Es besteht kein Risiko“ -Mentalität bei der Cybersecurity. Und genau das müssen MSPs ihren Kunden klarmachen: Es besteht ein Risiko und es wird Unternehmen mit etablierten Cybersecurity-Verfahren Millionen kosten. Sie könnten bereits die Nächsten sein.

Cyber-Risiko? Nein Danke!

Natürlich hat der „Ich benötige kein Cybersecurity-Risiko!“-Ansatz auch seine Tücken. Unternehmen, die sich diesen Ansatz zu eigen machen, sind am Ende sehr vorsichtig, wenn es um die sich bietenden Möglichkeiten geht und geraten dadurch im Vergleich zu agileren Unternehmen in den Hintergrund.

Nehmen Sie unter anderem einige unserer Konkurrenten her. Wir haben darüber gesprochen, dass Mitel, Avaya und einige andere nicht flexibel genug sind, um Cloud-Lösungen aggressiv genug einzuführen. Dadurch sind sie erheblich in den Hintergrund geraten. Zwar unterstellen wir damit nicht, dass dies auf eine risikofreudige Einstellung zurückzuführen ist, aber es zeigt doch, dass eine langsame Reaktion auf die Online-Welt zu großen Problemen führen kann.

Es ist also unrealistisch. Unternehmen, die diesen Ansatz verfolgen, sind es in vielen Fällen wert, dass man auf sie zugeht und sie behutsam umstellt. Es bedarf jedoch einer schonenden Handhabung, um diese Unternehmen an die neue Generation von Produkten heranzuführen. Sie müssen ihnen zeigen, wie man das Cybersecurity-Risiko auf praktische Art und Weise ermitteln kann.

Die Reife zum Risiko und zur Proaktivität

Glücklicherweise ist dies das untere Ende des Spektrums, aber viele kleine und sogar mittelständische Unternehmen sind der Cybersecurity gegenüber völlig apathisch. Sie wird als „nette Zusatzfunktion“ behandelt. MSPs müssen jedoch dafür sorgen, dass Unternehmen begreifen, dass sie im Falle eines zufälligen Malware-Angriffs alles verlieren könnten, was ihr Unternehmen am Leben erhält.

Viele Unternehmen haben inzwischen einen reife-basierten Ansatz für die Cybersecurity gewählt. Im Wesentlichen befinden sie sich in der Phase, in der sie:

- Fähigkeiten aufbauen

- Die Cybersecurity verstärken

- Reaktive Ansätze für Cyber-Ereignisse einführen

- Operative Teams aufbauen

- VPNs einrichten und MFA verwenden

- CIOs beschäftigen

Das ist zwar nützlich, aber es ist erst der Anfang der Bemühungen. Immerhin fangen sie an, gute Cybersecurity-Praktiken zu übernehmen, auch wenn sie diese nicht unbedingt zu ihrem Vorteil nutzen. McKinsey & Company bezeichnet diesen Ansatz als „grundlegend“.

Die Unternehmen beginnen erst dann zu brillieren, wenn sie einen risikobasierten Ansatz für die Cybersecurity wählen. Das bedeutet, dass sie:

- Das Risiko mithilfe von unternehmensweiten Risikomanagement-Rahmenwerken verwalten und ermitteln.

- Sie definieren die Risikotoleranz für KRIs (Key Risk Indicators) und KPIs.

- Sie beziehen alle Stakeholder ein und integrieren sie in ihre Cybersecurity

- Es werden Maßnahmen zur Risikoreduzierung ergriffen und Berichte darüber erstellt, statt über Funktionen im Bereich der Cybersecurity

Das ultimative Ziel ist es, proaktiv mit Ihrer Cybersecurity umzugehen. Dies zeigt sich durch:

- Die Einführung von Cybersecurity-Technologie der nächsten Generation, wie ML und KI-basierte Analysen zur präventiven Erkennung von Bedrohungen

- Eingebettete Sicherheit in allen Produkten des Unternehmens (insbesondere „Secure-by-Design” Produkte)

- Alle Beteiligten, von Kunden über Partner bis zu Aufsichtsbehörden, werden in die Cybersecurity und die Resilienz des Unternehmens einbezogen.

Dieser Ansatz verdeutlicht, wie das Cybersecurity-Risiko ermittelt und dann mit zunehmender Reife des Unternehmens angepasst werden muss. Von einfachen Risikomatrizen im Entwicklungsmodell gelangen Sie zu quantifizierten und gemessenen Risiken im Konzept des risikobasierten Ansatzes. Abschließend müssen Sie durch diese Modelle aktiv nach einer Risikominderung streben, indem Sie sich im proaktiven Modell auf Produkte und Dienstleistungen konzentrieren, die das Risiko messbar verringern.

Es ist unmöglich, in einem Artikel mit 2.000 Wörtern einen vollständigen Überblick über die Ermittlung von Cybersecurity-Risiken zu vermitteln — selbst ein Hochschulabschluss könnte unzureichend sein. Dennoch ist es wichtig, dass Sie wissen, wie Sie Cybersecurity-Risiken effektiv angehen können und wie Unternehmen in diesem Bereich Fortschritte erzielen — und wie andere zurückbleiben.

Für weitere ausführliche Artikel zum Thema Cybersecurity, melden Sie sich doch einfach für den kostenlosen Bezug unseres Magazins an!