¿Tu teléfono fijo te está escuchando?

Los agujeros de seguridad de Yealink demuestran que la seguridad UCC importa Para bien o para mal, casi todos nos hemos acostumbrado ya a la

¿Qué es WebRTC? Se ha hablado mucho de esto, pero quizás sigue sin estar del todo claro: ¿qué es el WebRTC y cómo funciona? WebRTC

Activar el modelo de smart working en una empresa en solo un día… ¿es técnicamente viable o es solo un truco de marketing? En las

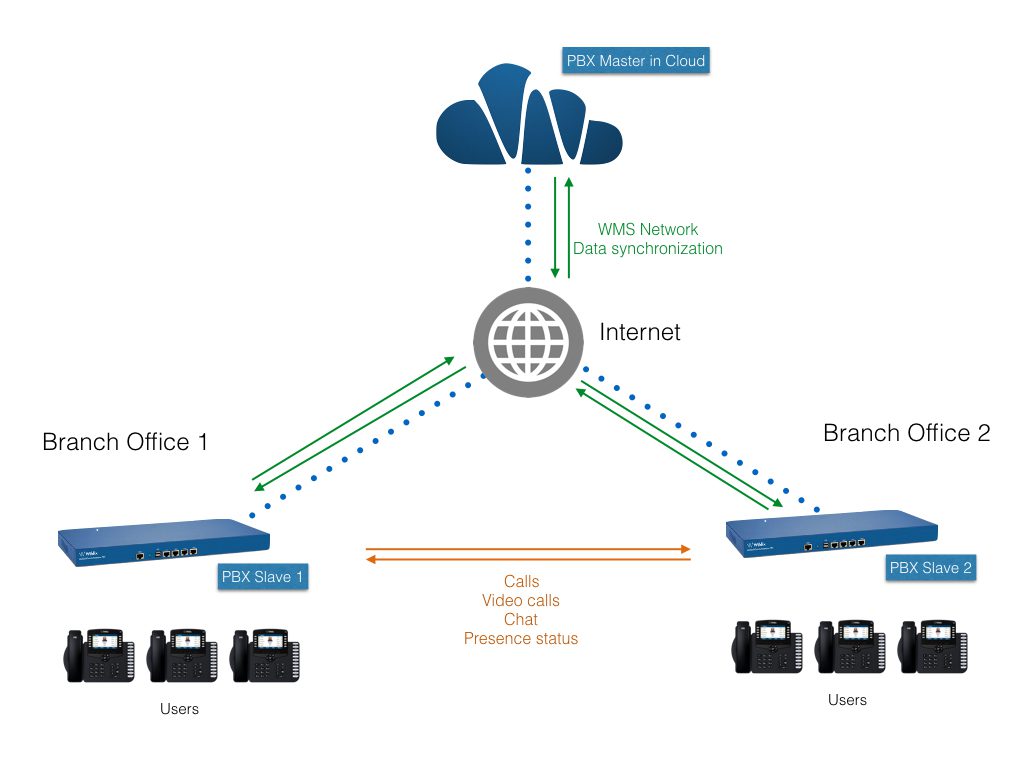

La soluzione Wildix Cloud è nata con l’obiettivo di portare nel Cloud tutte le funzionalità del sistema di Unified Communications Wildix.