Kaum ein Thema stößt auf so viel allgemeine Verachtung wie Roboteranrufe, sogenannte Robocalls – insbesondere solche mit gefälschter Anrufer-ID. Heutzutage fühlt man sich oft schon bei einem normalen Anruf gestört. Aber wenn man eine örtliche oder amtliche Nummer annimmt, nur um einen monotonen Text-to-Speech-Spammer dranzuhaben, verärgert das wohl jeden.

Wahrscheinlich hatten auch Sie schon einmal das Vergnügen, einen dieser Fake-Anrufe oder Anrufe mit absichtlich gefälschten Anrufer-IDs entgegenzunehmen. Im Jahr 2022 wurden allein in den USA 50,3 Mrd. solcher Spam-Anrufe getätigt – eine kolossale Zahl, die dem weltweiten Höchststand von Robocalling im Jahr 2019 entspricht. Und allzu oft haben diese Anrufe Erfolg, indem sie dem Gesprächpartner vorgaukeln, es handele sich um eine wichtige Nachricht.

Zum Glück gibt es inzwischen Technologien, die solche missbräuchlichen Anrufe verhindern helfen. Dabei handelt es sich um die Verbindungsprotokolle STIR/SHAKEN – benannt nach den Trinkanweisungen eines gewissen Spionageagenten. Und diese Technologie ist nicht nur nützlich, sondern in den USA und Kanada bereits bei Telefonsystemen gesetzlich vorgeschrieben.

Wildix unterstützt STIR/SHAKEN natürlich in vollem Umfang, das über CLASSOUND, dem führenden internationalen Sprachdienst, problemlos in jede Wildix-Einrichtung integriert werden kann. Und mit ein wenig Know-how können Sie es so konfigurieren, dass keine gefälschten Rufnummern Ihre Telefonanlage erreichen.

Der Geheimtipp in Sachen Spoofing

Zunächst ist zu betonen, dass STIR/SHAKEN nicht alle Robocalls blockieren und vom Gesprächspartner fernhalten kann. Solange wir keine prädiktive Technologie à la Minority Report entwickelt haben, sind derartige Durchbrüche beim Anruf-Screening nicht zu erwarten.

Was STIR/SHAKEN jedoch leisten kann, ist eine wirksamere Bekämpfung von Anruf-Spoofing, indem zusätzliche Überprüfungsschritte zum Anrufer-ID-Prozess hinzugefügt werden.

Dies ist notwendig, weil die Anrufer-ID in hohem Maße manipulierbar ist. Aufgrund der Art und Weise, wie das System konzipiert wurde, bestätigt es zu keinem Zeitpunkt, dass die Zahl auf dem Display Ihres Telefons korrekt ist.

„Früher war es den meisten Anbietern ziemlich egal, welche Anrufer-ID oder welchen Namen Sie gesendet haben“, sagt Jerry Browne, Wildix Support and Technical Assistance Manager. „Sie nahmen sie einfach und leiteten sie weiter – niemand überprüfte sie oder machte irgendetwas damit. Sie benutzten sie einfach und vertrauten ihr.“

Betrüger wissen das natürlich schon lange. Zwar gab es schon immer Spam-Fabriken, die von unbekannten Nummern aus anriefen, doch die meisten Betrüger wissen, dass sie ihrem Ziel näher kommen, wenn sie sich als jemand ausgeben, der dem Anrufer bekannt ist.

Aber noch schlimmer ist: Gefälschte Rufnummern hinterlassen kaum Spuren, denen die Opfer nachgehen können. Da die Anrufer-ID-Nummer nicht korrekt ist, können die Anrufer den Spammer nicht vernünftig melden oder die Rufnummer zurückverfolgen, sodass sich der Anrufer quasi in Luft auflöst.

STIR/SHAKEN im Einsatz

Was STIR/SHAKEN bietet, ist der wichtige Schritt der Verifizierung. Das Protokoll nutzt teils alte, teils neue Technologien, um die Anrufer-ID mit besseren Schutzmechanismen gegen Spoofing auszustatten.

Wie der Name vermuten lässt, setzt sich STIR/SHAKEN aus zwei Komponenten zusammen:

- STIR, kurz für „Secure Telephony Identity Revisited“, ist ein Protokoll, mit dem verifizierte Informationen über einen Anrufer in die digitale Signatur des Anrufs aufgenommen werden. Es wird hauptsächlich auf Endgeräten wie Ihrem Telefon oder der VoIP-Software Ihres Computers verwendet.

- SHAKEN, kurz für „Secure Handling of Asserted information using toKENs“, implementiert das STIR-Protokoll für Netzbetreiber. Es wird hauptsächlich über Telefonnetzwerke genutzt, um Validierungsprozesse besser zu steuern.

Bei gemeinsamer Verwendung von STIR und SHAKEN wird ein Prozess eingeleitet, der die ID eines ausgehenden Anrufs mit anderen bekannten IDs für diesen Kunden vergleicht und dem Anruf dann mithilfe eines digitalen Zertifikats eine endgültige Kennzeichnung zuweist.

Dieses digitale Zertifikat ist entscheidend dafür, dass STIR/SHAKEN effektiver ist als die herkömmlichen Anrufer-ID. Wie bei der Web-Sicherheit wird das STIR-Zertifikat verschlüsselt, sprich mit einem einmaligen Code maskiert, und zwar mit der eigenen Zertifizierung des Anbieters. Dadurch wird einem annehmenden Anbieter versichert, dass ein eingehender Anruf bis zum Punkt verifiziert wurde, an dem er einen persönlichen Genehmigungsstempel erhalten hat, was die Anbieter in die Pflicht nimmt, keine gefälschten Anrufe weiterzuleiten.

STIR/SHAKEN für Wildix, Schritt für Schritt

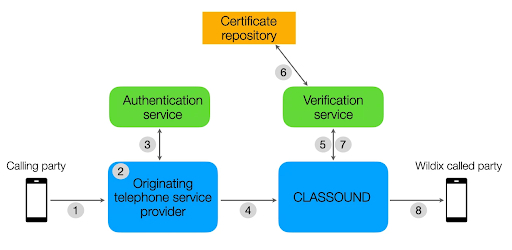

Der Weg, den STIR/SHAKEN auf einem Wildix CLASSOUND-System nimmt, sieht folgendermaßen aus:

- SIP-INVITE-Erzeugung

Der anfragende Telefondienstanbieter erhält eine SIP INVITE, eine digitale Einladung, in der der Dienst aufgefordert wird, den Anruf genauer zu überprüfen. - Bescheinigungsstufe zuweisen

Der Anbieter, von dem der Anruf ausgeht, überprüft den Anruf in einer von drei Kategorien:- Vollständige oder A-Bescheinigung: Der Anrufer ist eine Nummer, die berechtigt ist, die anrufende Nummer zu verwenden. Bspw. ein beim Softswitch des Anbieters registrierter Teilnehmer.

- Teilweise oder B-Bescheinigung: Das Zustandekommen des Anrufs wird bestätigt, aber es ist nicht klar, ob der Anrufer berechtigt ist, die Nummer zu verwenden. Bspw. eine Telefondurchwahl für eine Telefonanlage.

- Gateway oder C-Bescheinigung: Der Anbieter kann feststellen, wo der Anruf getätigt wurde, kann aber die Quelle des Anrufs nicht authentifizieren. Bspw. bei einem Anruf, der von einem internationalen Gateway empfangen wurde.

- Generierung eines SIP-Identity-Header

Als nächstes verwendet der Dienstanbieter einen Authentifizierungsdienst, z. B. eine integrierte Software oder eine Cloud-Lösung, um einen SIP-Identity-Header zu erstellen. Dieser Header ist digital verschlüsselt und enthält Daten wie die Bescheinigungsstufe, die Rufnummer des Anrufers, die Herkunftskennung und einen Zeitstempel. - Empfang

Die SIP INVITE wird an CLASSOUND gesendet, wo der SIP-Identity-Header entschlüsselt wird. CLASSOUND hat nun die Zusicherung der Telefongesellschaft, dass der Anruf nicht manipuliert wurde. - Prüfung einleiten

Trotzdem möchten wir uns selbst vergewissern und uns nicht nur auf das Wort des Anbieters verlassen. Zu diesem Zweck sendet CLASSOUND die SIP INVITE und den Identity-Header an seinen eigenen Verifizierungsdienst. - Rufnummer überprüfen

Dieser Überprüfungsdienst gleicht dann das im Identity-Header enthaltene digitale Zertifikat mit den im öffentlichen Zertifikatspeicher verfügbaren Zertifikaten ab. Der Dienst bestätigt, dass der Anruf nicht gefälscht wurde, wenn alle der folgenden Überprüfungsschritte erfolgreich waren:- Der SIP-Identity-Header wird als base64-URL dekodiert und die Details werden mit der SIP-INVITE-Nachricht verglichen

- Der öffentliche Zertifikatsschlüssel wird verwendet, um die Signatur des SIP-Identity-Headers zu überprüfen

- Die Vertrauenskette des Zertifikats wird überprüft

- Ergebnisse werden zurückgesendet

Der Verifizierungsdienst sendet die Ergebnisse an CLASSOUND zurück. - Abschluss

CLASSOUND akzeptiert die Ergebnisse und der Anruf ist damit beendet.

Visuelle Darstellung des STIR/SHAKEN-Prozesses.

Mit diesen Maßnahmen ist es weitaus unwahrscheinlicher, dass bei CLASSOUND eingehende Anrufe gefälscht werden.

Die Grenzen von STIR/SHAKEN

Trotz alledem wird STIR/SHAKEN allein die Hydra-ähnliche Bedrohung durch Robocalls nicht auslöschen können.

Um es noch einmal zu sagen: Es ist mit der heutigen Technologie unmöglich, alle Spam-Anrufe zu blockieren. Der große Vorteil von STIR/SHAKEN ist, dass es Anrufer konsequenter dazu zwingt, ihre tatsächliche Anrufer-ID anstelle einer gefälschten zu verwenden. Was STIR/SHAKEN jedoch nicht kann, ist einen Spam-Anruf zu blockieren, der die tatsächliche Rufnummer des Anrufers anzeigt.

„Letzten Endes werden die Leute weiterhin Müll spammen, und Sie werden immer Anrufe von einer Spam-Rufnummer erhalten, die Sie nicht zurückwählen können“, betont Jerry Browne.

„Warum? Wenn ich als Unternehmen einen Block von 1.000 DIDs kaufe, kann ich nur ein paar dieser Nummern, die in meinem System ankommen, zu tatsächlichen Rufnummern machen. Die restlichen 998 Nummern werden nicht geroutet. Wenn mich dann jemand von einer dieser 998 Nummern zurückruft, führt der Netzbetreiber den Anruf einfach nicht aus.“

Die gute Nachricht ist, dass wir immer noch damit rechnen können, dass Rufnummern, die regelmäßig als Spam gemeldet werden, von den Netzbetreibern zunächst gesperrt werden. Und wenn Netze STIR/SHAKEN verwenden, haben wir eine weitaus größere Garantie, dass die bei einem Spam-Anruf angezeigte Rufnummer tatsächlich die Nummer ist, von der aus gewählt wurde.

Außerdem gibt es viele Wege, wie Ingenieure STIR/SHAKEN verbessern können, insbesondere mit einem so flexiblen System wie Wildix.

„Nehmen wir an, Sie haben eine Rufnummer von einem anderen Anbieter und möchten sie zu CLASSOUND portieren“, erklärt Jerry. „Auch wenn Sie die Nummer noch nicht portiert haben, können Sie sie sofort als zuverlässige Rufnummer in die Whitelist aufnehmen und ihr erlauben, Anrufe zu tätigen.“

Die volle Wirkung von STIR/SHAKEN muss sich erst noch zeigen, aber im Moment ist es eine effektive Möglichkeit, offensichtliche Spam-Anrufe zu blockieren. Und wenn man bedenkt, wie viele Betrugsversuche immer noch die Telefonleitungen überfluten, kann man mit Sicherheit sagen, dass jedes bisschen hilft.

Auf der Wildix Confluence-Seite erfahren Sie mehr über STIR/SHAKEN, einschließlich einer Anleitung, wie Sie es selbst implementieren können (nur für die USA und Kanada).

Wenn Sie weitere Tipps zur Telekommunikationstechnik erhalten möchten, abonnieren Sie unser kostenloses Magazin!